Настройка двухфакторной аутентификации

Двухфакторная аутентификация предназначена для повышения информационной безопасности за счёт дополнительного этапа проверки подлинности пользователя при его авторизации. В качестве первого фактора используется любой доступный тип аутентификации. В качестве второго фактора используется слепок сертификата клиента, который сохраняется в «Форсайт. Аналитическая платформа».

Сертификат клиента является частью сертификата безопасности, который включает в себя набор сгенерированных сертификатов:

Корневой сертификат. Используется для генерации и подписи сертификата сервера и сертификата клиента;

Сертификат сервера. Используется СУБД в настольном приложении и сервером в веб-приложении для подписи сертификата клиента;

Сертификат клиента. Представляет собой личную цифровую подпись пользователя и используется для проверки подлинности при его авторизации.

По умолчанию при успешной аутентификации пользователя будет запрашиваться привязанный сертификат клиента для входа в систему.

Для настройки двухфакторной аутентификации:

Сгенерируйте и установите сертификат безопасности с помощью специальных криптографических программных средств, например, OpenSSL.

Примечание. В настольном приложении достаточно привязать сертификат к пользователю для использования двухфакторной аутентификации с настройками по умолчанию, если используется стандартная конфигурация «Форсайт. Аналитическая платформа».

Настройте подключение веб-сервиса, если используется одна из конфигураций «Форсайт. Аналитическая платформа»:

стандартная конфигурация с использованием веб-приложения и настольного приложения;

стандартная конфигурация с использованием веб-приложения.

При необходимости измените применение двухфакторной аутентификации. По умолчанию двухфакторная аутентификация применятся только для пользователей, к которым привязан сертификат клиента.

После выполнения действий результат двухфакторной аутентификации будет зависеть от заданного применения. Если применение двухфакторной авторизации не менялось, то по умолчанию при успешной аутентификации пользователя будет запрашиваться привязанный сертификат клиента для входа в систему.

Привязка сертификата клиента к пользователю

Сертификат клиента должен быть привязан индивидуально к каждому пользователю.

Для привязки сертификата к пользователю:

Выполните одно из действий в разделе «Пользователи»:

в веб-приложении выберите пользователя;

в настольном приложении:

выберите пользователя и выполните команду контекстного меню «Свойства»;

выберите пользователя и выполните команду главного меню «Пользователь > Свойства»;

дважды щелкните по выбранному пользователю.

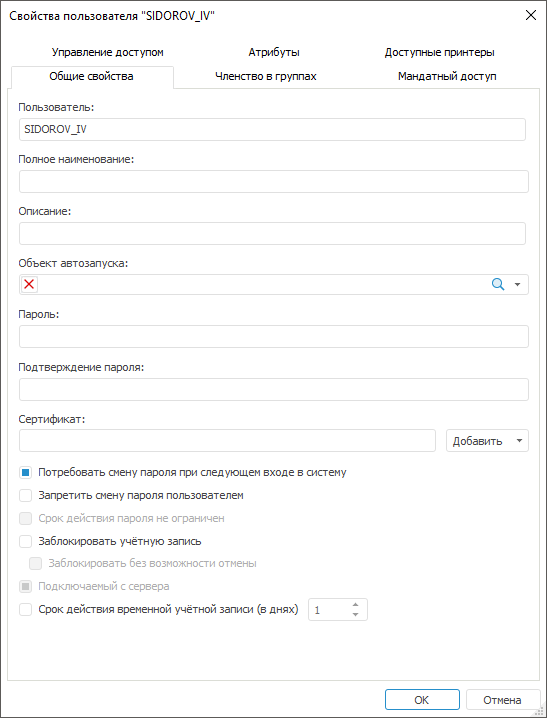

После выполнения одного из действий будет открыта боковая панель «Свойства» в веб-приложении и окно «Свойства пользователя» в настольном приложении.

Нажмите кнопку «Добавить», расположенную напротив поля «Сертификат», на вкладке «Общие свойства» и выберите вариант добавления сертификата клиента в раскрывающемся меню кнопки:

из файла. При выполнении команды будет открыт стандартный диалог выбора файла. Выберите файл с расширением *.cer или *.crt и нажмите кнопку «Открыть»;

из хранилища Windows. При выполнении команды будет открыт стандартный диалог выбора сертификата Windows. Выберите сертификат и нажмите кнопку «ОК».

Примечание. В веб-приложении добавление сертификата доступно только из файла.

После выполнения действий в поле «Сертификат» будет содержаться слепок выбранного сертификата клиента.

Нажмите кнопку «Сохранить» в веб-приложении или «ОК» в настольном приложении.

После выполнения действий сертификат клиента будет привязан к выбранному пользователю.

Примечание. В настольном приложении достаточно привязать сертификат клиента к пользователю для использования двухфакторной аутентификации с настройками по умолчанию.

Настройка подключения веб-сервиса

Настройки подключения веб-сервиса зависят от операционной системы и используемой конфигурации «Форсайт. Аналитическая платформа»:

Для настройки подключения веб-сервиса в ОС Windows:

Включите параметры SSL для веб-приложения. В диспетчере служб IIS перейдите на страницу настройки параметров SSL с помощью кнопки

«Параметры SSL».

После чего будет открыта страница «Параметры

SSL». Установите флажок «Требовать

SSL» и переключатель «Требовать»

для сертификатов клиента.

«Параметры SSL».

После чего будет открыта страница «Параметры

SSL». Установите флажок «Требовать

SSL» и переключатель «Требовать»

для сертификатов клиента.

Для настройки подключения веб-сервиса в ОС Linux:

Выполните настройки в ОС Linux:

для Debian-подобных дистрибутивов:

Включите модуль mod_ssl для Apache2:

sudo

a2enmod ssl

sudo a2ensite default-ssl

Создайте каталог /etc/apache2/ssl для хранения сертификатов и ключей:

sudo mkdir /etc/apache2/ssl

Скопируйте созданные файлы сертификатов и ключ сертификата сервера: ca.cer, server.cer, server.key.

Установите права доступа к каталогу:

sudo

chmod 0600 /etc/apache2/ssl

sudo chown -R www-data:www-data

/etc/apache2/ssl

Настройте сервер веб-приложения. Необходимые настройки веб-приложения описаны в статье «Настройка Apache2 для доступа к ресурсам веб-приложения на ОС Astra Linux». При использовании ssl некоторые шаги имеют отличия:

в файле /etc/apache2/envvars добавьте переменную для протокола HTTPS:

export

PATH_TO_WEB=/opt/foresight/fp10.x-biserver

export PP_SOM_HTTPS=https://hostname.domain.ru/fpBI_App_v10.x/axis2/services/PP.SOM.Som

отредактируйте файл /etc/apache2/sites-enabled/default-ssl и добавьте в тег <VirtualHost _default_:443> следующие значения (заменив hostname.domain.ru на адрес сервера в сети):

ServerName

hostname.domain.ru

Alias /fp10.x/app/ ${PATH_TO_WEB}/app/

Alias /fp10.x/build/ ${PATH_TO_WEB}/build/

Alias /fp10.x/dashboard/

${PATH_TO_WEB}/dashboard/

Alias /fp10.x/resources/

${PATH_TO_WEB}/resources/

Alias /fp10.x/index.html

${PATH_TO_WEB}/index.html

Alias /fp10.x/libs/ ${PATH_TO_WEB}/libs/

Alias /fp10.x/ ${PATH_TO_WEB}/

ProxyPass /fp10.x/app/PPService.axd

${PP_SOM_HTTPS} retry=1 acquire=3000 timeout=6000

Keepalive=On

SSLProxyEngine On

SSLProxyCheckPeerCN on

SSLProxyCheckPeerExpire on

ProxyPassReverse /fp10.x/app/PPService.axd

${PP_SOM_HTTPS}

SSLEngine on

SSLCertificateFile /etc/apache2/ssl/server.cer

SSLCertificateKeyFile /etc/apache2/ssl/server.key

SSLVerifyClient require

SSLVerifyDepth 10

SSLCACertificateFile /etc/apache2/ssl/ca.cer

Перезагрузите веб-сервер Apache2:

sudo service apache2 restart

для RedHat-подобных дистрибутивов:

Включите модуль mod_ssl для httpd:

sudo yum -y install mod_ssl

Будет создан файл конфигурации /etc/httpd/conf.d/ssl.conf со строкой подключения модуля:

LoadModule ssl_module modules/mod_ssl.so

Примечание. Для HTTPS-соединений открыт 443 TCP-порт, mod_ssl использует пакет openssl и по умолчанию отключена поддержка протокола SSLv2.

Создайте каталог /etc/httpd/ssl для хранения сертификатов и ключей:

sudo mkdir /etc/httpd/ssl

Скопируйте созданные файлы сертификатов и ключ сертификата сервера: ca.cer, server.cer, server.key.

Установите права доступа к каталогу:

sudo

chmod 0600 /etc/httpd/ssl

sudo chown -R apache:apache

/etc/httpd/ssl

Настройте сервер веб-приложения:

в файле /etc/sysconfig/httpd добавьте переменную для протокола HTTPS:

export

PATH_TO_WEB=/opt/foresight/fp10.x-biserver

export PP_SOM_HTTPS=https://hostname.domain.ru/fpBI_App_v10.x/axis2/services/PP.SOM.Som

Отредактируйте файл /etc/httpd/conf.d/ssl.conf и добавьте в тег <VirtualHost _default_:443> следующие значения (заменив hostname.domain.ru на адрес сервера в сети):

ServerName

hostname.domain.ru

Alias /fp10.x/app/ ${PATH_TO_WEB}/app/

Alias /fp10.x/build/ ${PATH_TO_WEB}/build/

Alias /fp10.x/dashboard/

${PATH_TO_WEB}/dashboard/

Alias /fp10.x/resources/

${PATH_TO_WEB}/resources/

Alias /fp10.x/index.html

${PATH_TO_WEB}/index.html

Alias /fp10.x/libs/ ${PATH_TO_WEB}/libs/

Alias /fp10.x/ ${PATH_TO_WEB}/

ProxyPass /fp10.x/app/PPService.axd

${PP_SOM_HTTPS} retry=1 acquire=3000 timeout=6000 Keepalive=On

SSLProxyEngine On

SSLProxyCheckPeerCN on

SSLProxyCheckPeerExpire on

ProxyPassReverse /fp10.x/app/PPService.axd

${PP_SOM_HTTPS}

SSLEngine on

SSLCertificateFile /etc/apache2/ssl/server.cer

SSLCertificateKeyFile /etc/apache2/ssl/server.key

SSLVerifyClient require

SSLVerifyDepth 10

SSLCACertificateFile /etc/apache2/ssl/ca.cer

Перезагрузите веб-сервер httpd:

sudo service httpd restart

После выполнения действий при двухфакторной аутентификации для подключения к веб-сервису будет использоваться протокол HTTPS. Авторизация пользователей будет выполняться по клиентским сертификатам.

Изменение применения двухфакторной аутентификации

По умолчанию двухфакторная аутентификация применятся только для пользователей, к которым привязан сертификат клиента.

Способы изменения применения двухфакторной аутентификации в веб-приложении и настольном приложении отличаются.

В веб-приложении создайте строковый параметр Strategy_check и задайте ему значение в файле конфигурации settings.xml:

<...>

<Key Name="Manager">

<Certificate Strategy_check="Always"/>

</Key>

</...>

Допустимые значения параметра:

User. По умолчанию. Двухфакторная аутентификация применяется, если к пользователю привязан сертификат клиента;

Always. Двухфакторная аутентификация применяется для всех пользователей. Пользователям, к которым не привязан сертификат клиента, доступ будет запрещен;

Never. Двухфакторная аутентификация не применяется, даже если к пользователю привязан сертификат клиента.

В настольном приложении создайте строковый параметр Strategy_check и задайте ему значение в разделе реестра [HKEY_LOCAL_MACHINE\Software\Foresight\Foresight Analytics Platform\10.0\Manager\Certificate] на локальных компьютерах всех пользователей.

Допустимые значения параметра:

User. По умолчанию. Двухфакторная аутентификация применяется, если к пользователю привязан сертификат клиента;

Always. Двухфакторная аутентификация применяется для всех пользователей. Пользователям, к которым не привязан сертификат клиента, доступ будет запрещен;

Never. Двухфакторная аутентификация не применяется, даже если к пользователю привязан сертификат клиента.