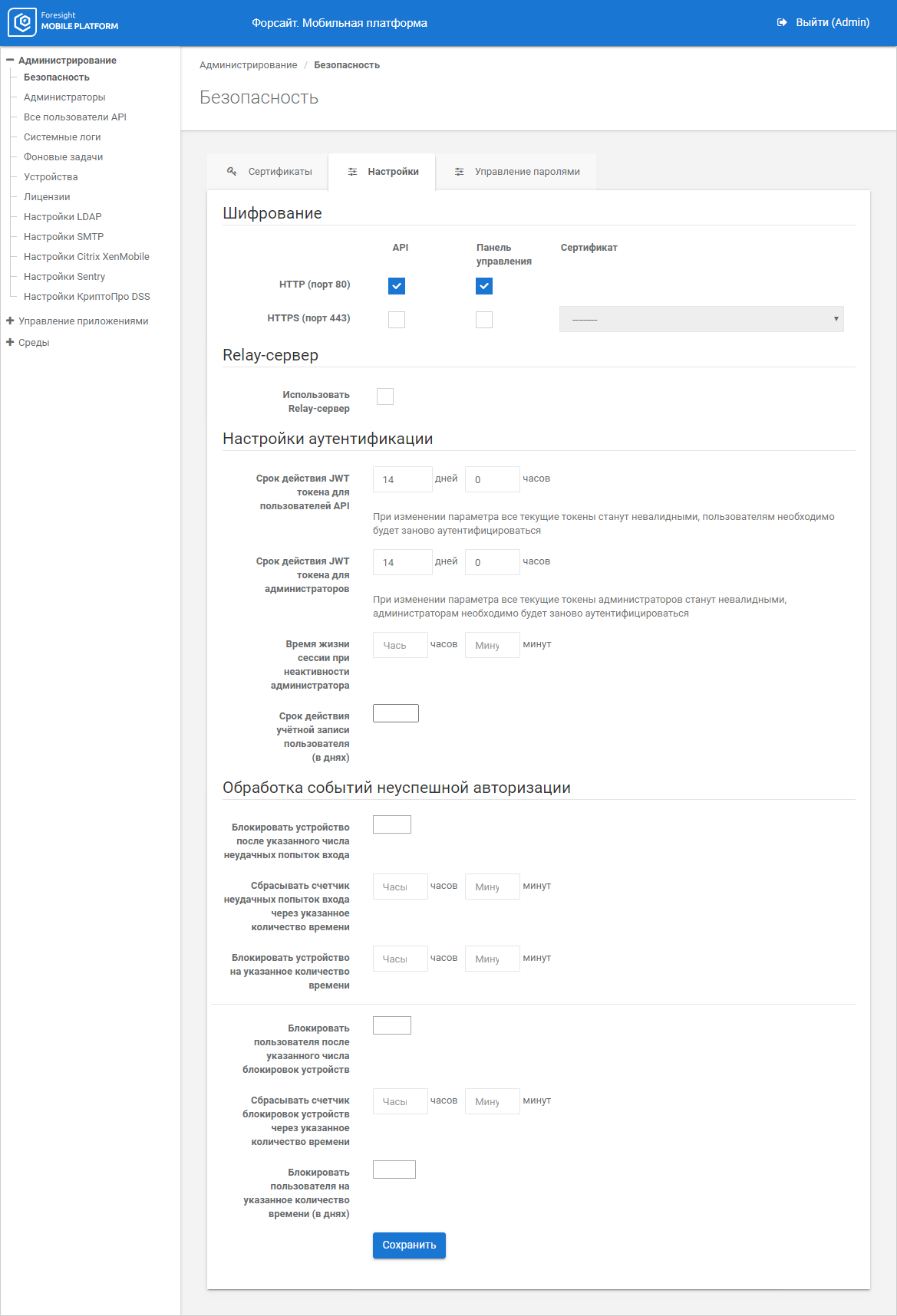

Для настройки параметров безопасности перейдите на вкладку «Настройки» в подразделе «Безопасность»:

Для выбора шифрования установите флажки «API», «Панель управления» напротив протоколов:

HTTP (порт 80). Протокол без шифрования;

Примечание. Протокол HTTP используется по умолчанию.

HTTPS (порт 443). Протокол с сертификатом шифрования. При использовании протокола HTTPS также выберите добавленный сертификат шифрования для обеспечения TLS сессии в поле «Сертификат». Сертификат выписывается на имя сервера <myserver.russia.ru>.

После выполнения действий будет задано шифрование трафика.

Для использования Relay-сервера установите флажок «Использовать Relay-сервер».

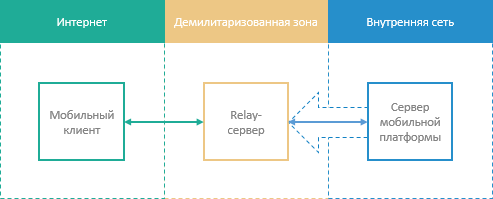

Relay-сервер – это сервер, на котором развёрнут Relay-сервис. Relay-сервис позволяет устанавливать соединение между мобильным устройством и сервером мобильной платформы при повышенных требованиях к защите данных внутренней корпоративной сети. В таком случае порты из демилитаризованной зоны во внутреннюю сеть закрыты, открыты только порты из внутренней сети во внешнюю.

Для установки Relay-сервера обратитесь к разделу «Установка Relay-сервера».

Соединение с Relay-сервером устанавливается со стороны сервера мобильной платформы. Функция Relay-сервиса позволяет принимать запрос от сервера мобильной платформы на установку соединения. Через установленное соединение перенаправляются запросы от мобильного клиента к серверу мобильной платформы.

Примечание. При использовании Relay-сервера снижается скорость взаимодействия мобильного клиента с сервером мобильной платформы.

Схема взаимодействия мобильного клиента, Relay-сервера и сервера мобильной платформы:

Сервер мобильной платформы устанавливает соединение с Relay-сервером.

Мобильный клиент обменивается данными с сервером мобильной платформы с помощью Relay-сервера, который находится в демилитаризованной зоне.

Relay-сервер взаимодействует с мобильным клиентом и сервером мобильной платформы:

принимает запрос на установку соединения от сервера мобильной платформы;

обменивается запросами с мобильным клиентом;

перенаправляет запросы, адресованные во внутреннюю сеть, серверу мобильной платформы в рамках установленного соединения;

запрещает установку соединения, если запрос на соединение адресован не от сервера мобильной платформы.

Для использования Relay-сервера заполните поля:

Адрес Relay-сервера. Введите имя Relay-сервера для доступа запроса на установку соединения от сервера мобильной платформы. Поле обязательно для заполнения;

Порт. Укажите номер порта в числовом формате. По умолчанию при установке Relay-сервера используется порт «8022». Поле обязательно для заполнения.

Обращение к Relay-серверу с мобильного клиента осуществляется после установки соединения со стороны сервера мобильной платформы через порт «10080» (http) или «10443» (https).

При выполнении аутентификации на сервере мобильной платформы формируется токен пользователя API или администратора.

Для изменения срока действия JWT токена для пользователей API или администраторов укажите количество дней и часов напротив параметров «Срок действия JWT токена для пользователей API», «Срок действия JWT токена для администраторов». По умолчанию срок действия токена 14 дней.

Примечание. При изменении срока действия токена все текущие токены будут недействительны, пользователям API или администраторам необходимо заново выполнить аутентификацию.

Для задания времени жизни сессии при неактивности администратора укажите срок действия в формате <часы : минуты> напротив параметра «Время жизни сессии при неактивности администратора». При попытке совершения действия в консоли администратора по истечении указанного времени администратору необходимо заново выполнить аутентификацию для продолжения работы в консоли администратора. По умолчанию время жизни сессии не задано.

Для задания срока действия всех учётных записей пользователей API укажите количество дней в поле «Срок действия учётной записи пользователя (в днях)». По умолчанию срок действия не задан, учетные записи являются бессрочными.

Для задания срока действия конкретного пользователя API используйте поле «Период действия учётной записи» в параметрах пользователя API. Если для конкретного пользователя API задан срок действия, то заданное время жизни учётной записи пользователя в настройках аутентификации не учитывается.

Для обработки событий неуспешной авторизации пользователей API задайте параметры:

блокировать устройство после указанного числа неудачных попыток входа;

сбрасывать счетчик неудачных попыток входа через указанное количество времени;

блокировать устройство на указанное количество времени;

блокировать пользователя после указанного числа блокировок устройств;

сбрасывать счетчик блокировок устройств через указанное количество времени;

блокировать пользователя на указанное количество времени (в днях).

При превышении заданного количества неудачных попыток входа за определенный интервал времени мобильное устройство блокируется на заданный период. Во время блокировки мобильного устройства недоступны попытки авторизации пользователя API с данного устройства. Если превышается количество блокировок мобильных устройств за определенный интервал времени, то пользователь API блокируется на заданное количество времени. При изменении заданных параметров обработки событий неуспешной авторизации у заблокированных пользователей API пересчитывается время блокировки.

При блокировке пользователя API автоматически устанавливается флажок «Заблокирован по соображениям безопасности» и отображается сообщение «Заблокирован до <дата>» в параметрах конкретного пользователя API. Во время блокировки пользователя API недоступны попытки авторизации, сессия пользователя прерывается на всех мобильных устройствах.

Для разблокировки пользователя API снимите флажок «Заблокирован по соображениям безопасности» или дождитесь окончания заданного количество времени блокировки пользователя.

См. также: