Инструмент поддерживает интерфейс продукта «Форсайт. Аналитическая платформа» версий 9 и ранее.

Методы разграничения доступа определяются политикой безопасности. Политика безопасности содержит параметры, имеющие глобальное воздействие на степень защиты системы. Определение степени защиты для отдельных объектов производится путем изменения контроля доступа и меток критичности.

Носителями прав и привилегий являются субъекты безопасности — пользователи и группы пользователей.

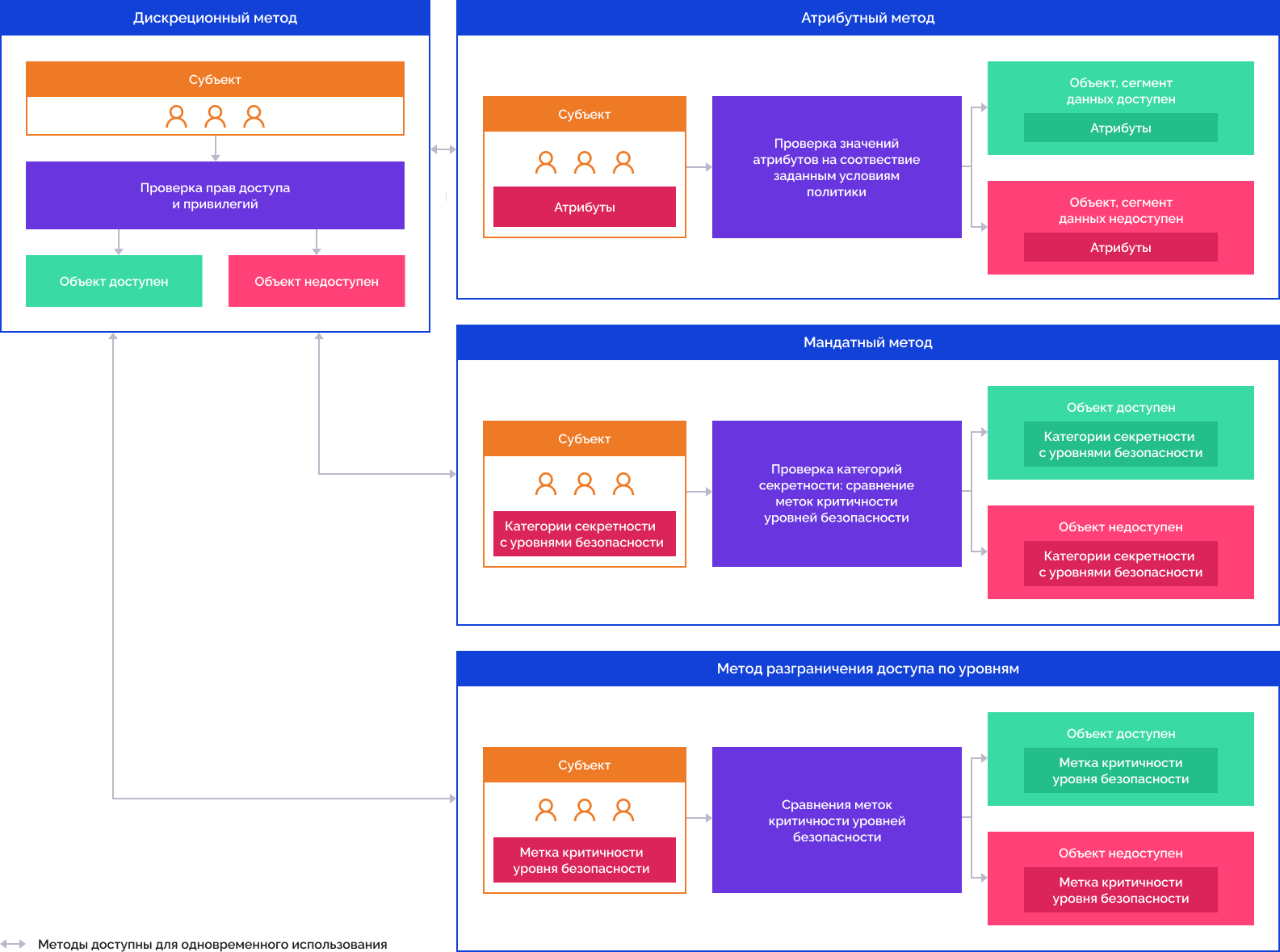

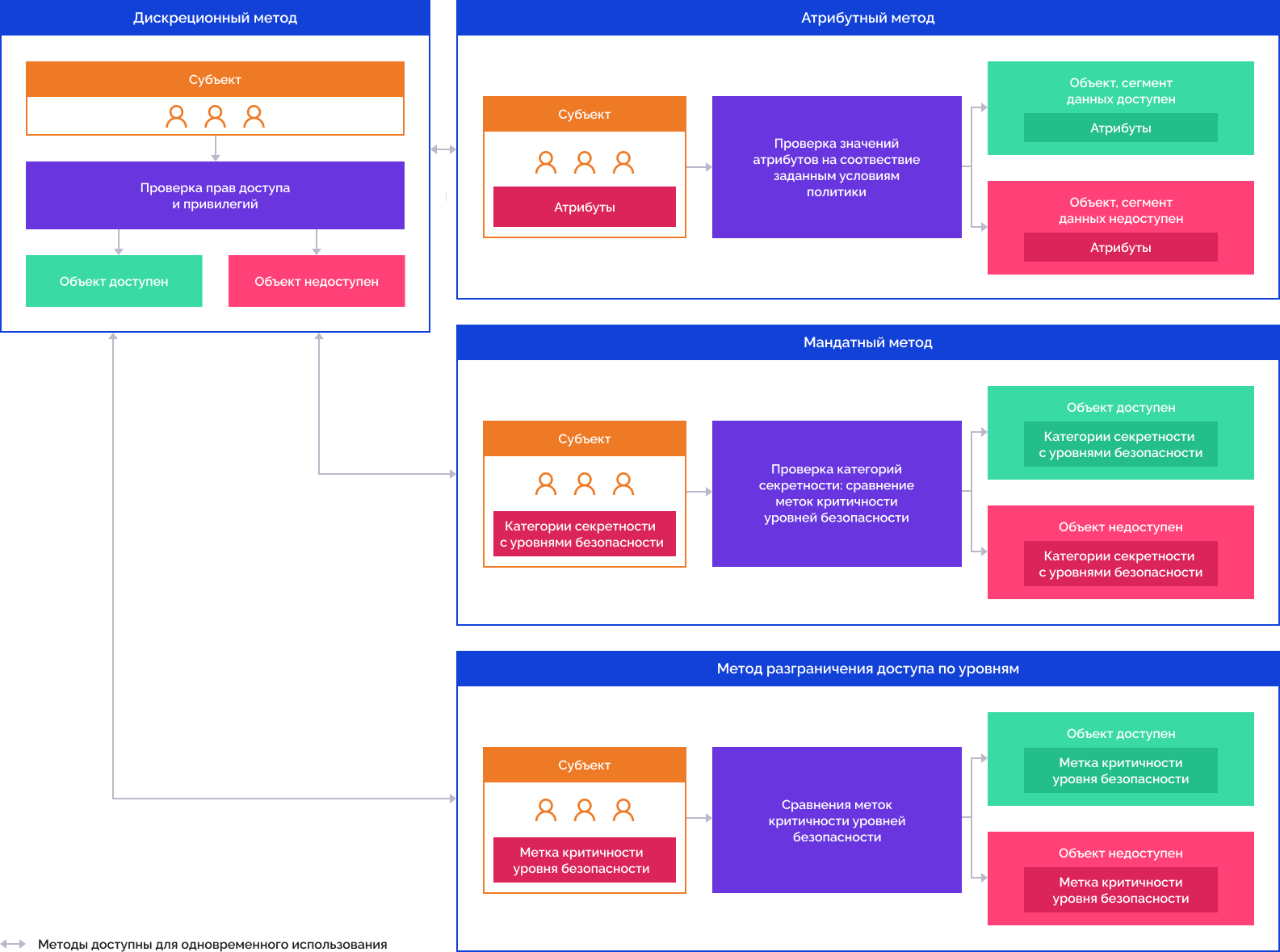

Менеджер безопасности поддерживает взаимодополняемые методы разграничения доступа:

Контроль действий пользователя в системе представляет собой проверку наличия привилегии, необходимой для их осуществления. Контроль доступа пользователей к объектам и выполнения действий над объектами представляет собой проверку наличия прав, необходимых для выполнения соответствующих действий над объектами.

Дискреционный метод разграничения доступа раздает права на уровне СУБД. Мандатный метод, метод разграничения доступа по уровням и атрибутный метод раздают права на уровне платформы. Атрибутный метод является фильтрацией данных при доступе пользователя к данным через проверку правил и политик.

Для получения подробной информации о методах разграничения доступа обратитесь к разделам «Настройка дискреционного метода», «Настройка мандатного метода», «Настройка метода разграничения доступа по уровням», «Настройка атрибутного метода».

Для повышения уровня защиты информации используйте двухфакторную аутентификацию. Также при необходимости используйте разделение ролей между администратором информационной безопасности (АИБ) и прикладным администратором. По умолчанию разделение ролей не используется, и все функции выполняются администратором системы.

Для общей настройки политики безопасности смотрите статью «Общие настройки политики».

Для дополнительной настройки контроля доступа смотрите статью «Дополнительные настройки контроля доступа».

Для настройки доступа рабочих станций и принтеров смотрите статью «Настройка доступа рабочих станций и принтеров».

Для настройки проверки паролей пользователей смотрите статью «Настройка проверки паролей пользователей».

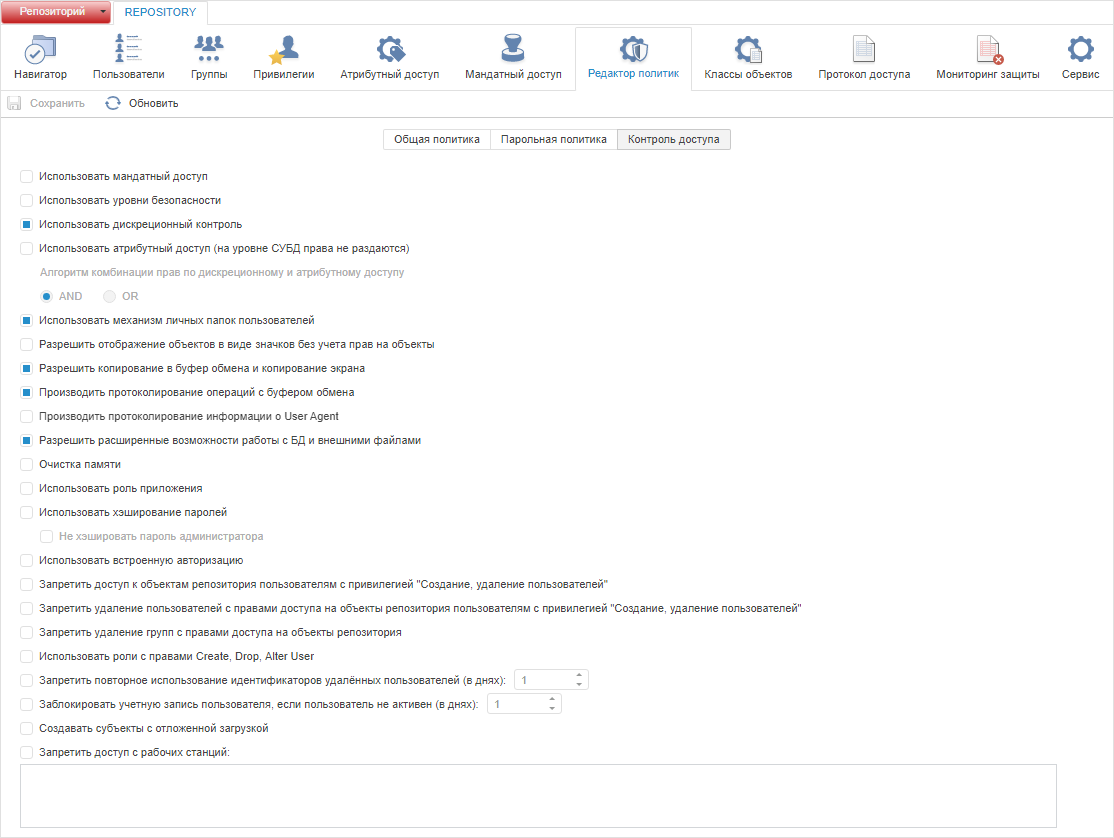

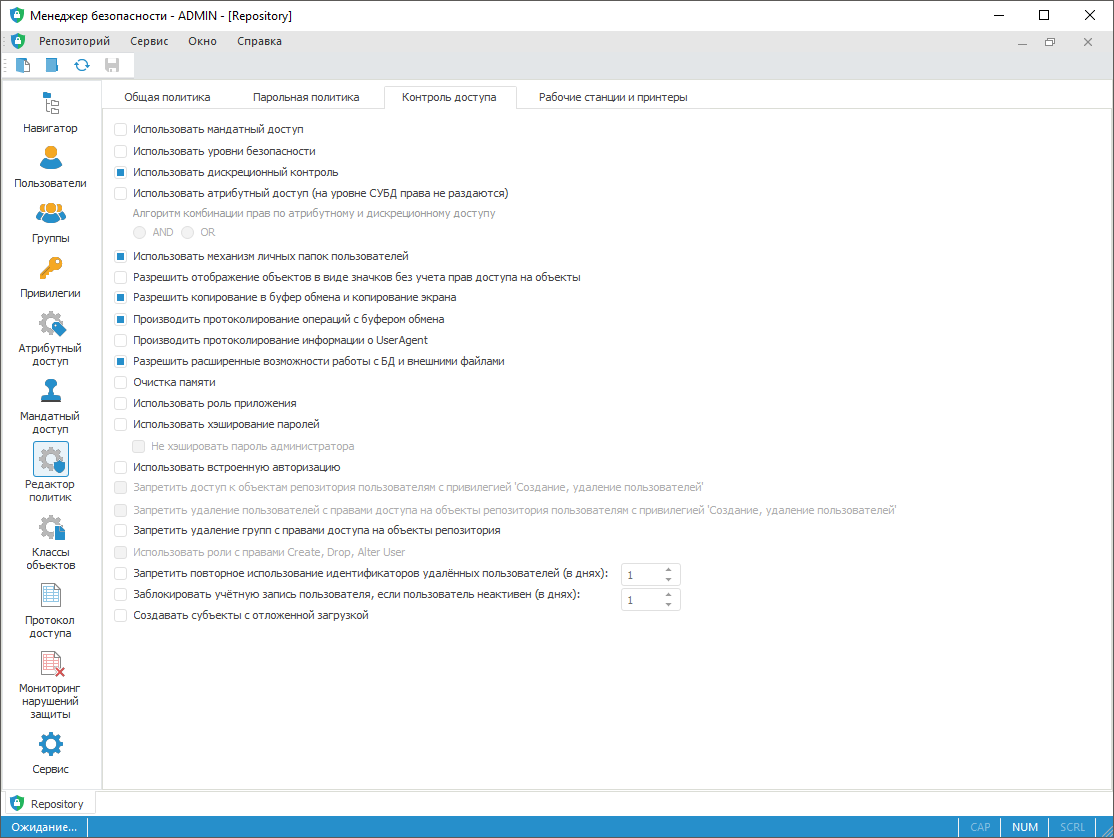

Для управления методами разграничения доступа используйте вкладку «Контроль доступа» в разделе «Редактор политик» панели навигации.

Примечание. При разделении ролей между администратором информационной безопасности и прикладным администратором раздел «Редактор политик» будет доступен только администратору информационной безопасности.

Вкладка «Контроль доступа»:

Выберите методы разграничения доступа:

для использования дискреционного метода установите флажок «Использовать дискреционный контроль»;

для использования мандатного метода установите флажок «Использовать мандатный доступ»;

для использования метода разграничения доступа по уровням установите флажок «Использовать уровни безопасности»;

для использования атрибутного метода установите флажок «Использовать атрибутный доступ». При одновременном использовании атрибутного и дискреционного метода выберите алгоритм комбинации прав:

AND. Операция разрешена, если одновременно настроено разрешение операции по двум методам разграничения доступа. Если по одному из методов разграничения доступа операция запрещена или права доступа не определены, то результатом будет запрет операции;

OR. Операция разрешена, если настроено разрешение операции хотя бы по одному из методов разграничения доступа, а по другому права доступа не определены. Если по одному из методов разграничения доступа операция запрещена, то результатом будет запрет операции.

Примечание. По умолчанию в контроле доступа установлен дискреционный контроль.

Для применения заданных настроек контроля доступа:

в веб-приложении:

нажмите кнопку  «Сохранить» на панели

инструментов;

«Сохранить» на панели

инструментов;

в настольном приложении:

выполните команду «Репозиторий > Применить политику безопасности» в главном меню;

нажмите кнопку  «Применить политику безопасности»

на панели

инструментов.

«Применить политику безопасности»

на панели

инструментов.

Примечание. Если параметры раздела были изменены, то при попытке перехода на другой раздел или при закрытии менеджера безопасности будет выдан запрос о применении измененных настроек.

См. также:

Настройка политики безопасности системы | Создание учетных записей пользователей и работа с ними | Создание групп пользователей и работа с ними